UndetectedButterFly

GOLD

- Joined

- Jun 14, 2017

- Messages

- 621

- Reaction score

- 349

Приветствую, уважаемые пользователи Verminx.xyz

Сегодня у нас в теме пойдет речь о взломе Wi-Fi сетей и перехвате паролей. Ну что же, приступим.

Для начала разберемся в принципе работы:

Как понятно из названия, целью атак с мошеннической точкой доступа является далеко не пароль от Wi-Fi,

А как раз таки данные передаваемые через эту точку доступа.

В отношении этих данных выполняется атака посредника – атака человек-посередине(или же Man-In-The-Middle attacks, возможно вы уже где то видели или слышали о такой виде атаки).

В передаваемых данных можно поймать: Данные от учетных записей(Пароли и логины) от каких либо сайтов,история посещения, какие данные вводил пользователь и другое.

Итак, Настройка Rogue Access Point заключается в настройке беспроводной точки доступа – процесс ничем не отличался, если бы вы хотели начать раздавать беспроводной интернет со своего компьютера на Linux. Но мошеннической её делают последующие атаки посредника. Имеются программы, которые автоматизируют процесс создания файлов настройки беспроводной точки доступа, а также обеспечивают правильную маршрутизацию трафика.

К таким программам, относится, например, create_ap. Эти же самые действия, но ещё дополнительно запуская атаки человек-посередине, делает программа mitmAP.

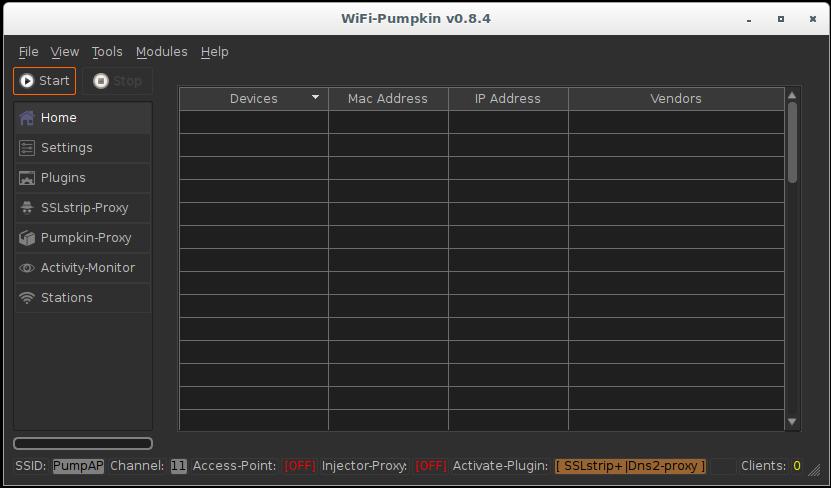

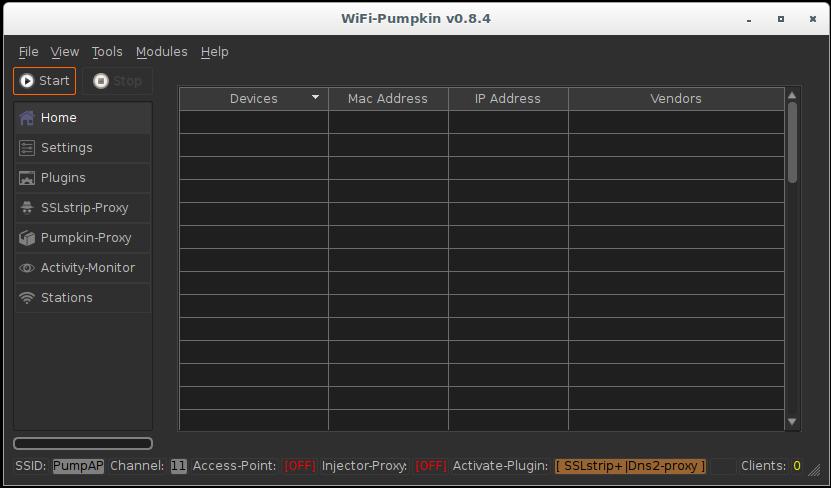

WiFi-Pumpkin – это ещё одна программа для настройки беспроводной мошеннической точки доступа. Её особенностью является графический интерфейс, который ещё больше упрощает атаку Rogue Access Point, так же в программу уже встроены плагины которые собирают данные и выполняют различные атаки.

Установка WiFi-Pumpkin в Kali Linux:

git clone https://github.com/P0cL4bs/WiFi-Pumpkin

cd WiFi-Pumpkin

chmod +x installer.sh

sudo ./installer.sh --install

Запуск производится командой: wifi-pumpkin

Если у вас не работает программа, проверьте от какого пользователя она запущена. При запуске от обычного пользователя(не рута) программа не работает.

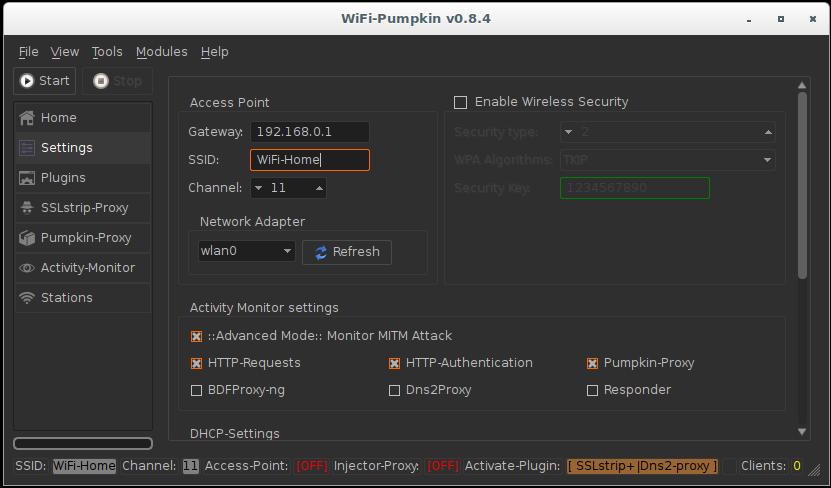

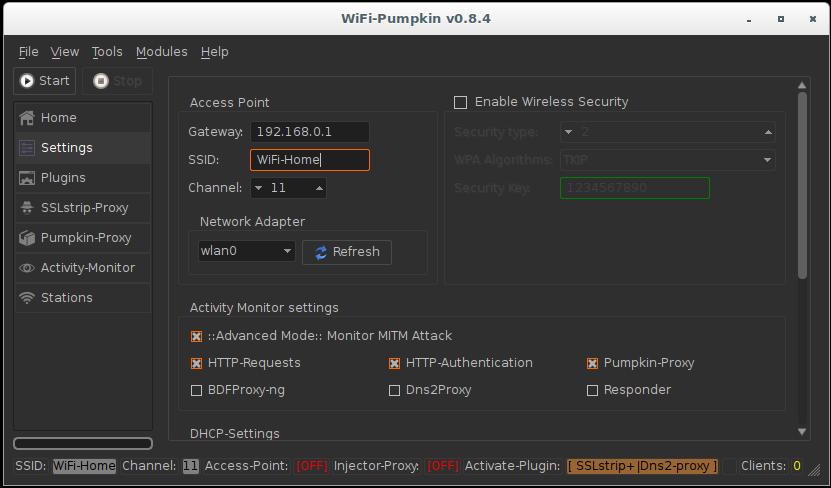

Перейдем в настройки и поменяйте имя точки доступа (я выбрал WiFi-Home)

В Activity Monitor settings я ставлю галочки на HTTP-Requests, HTTP-Authentication и Pumpkin-Proxy.

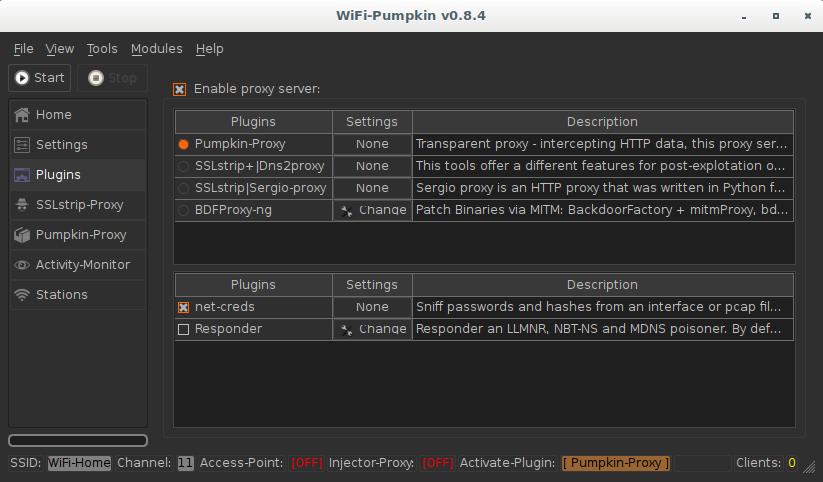

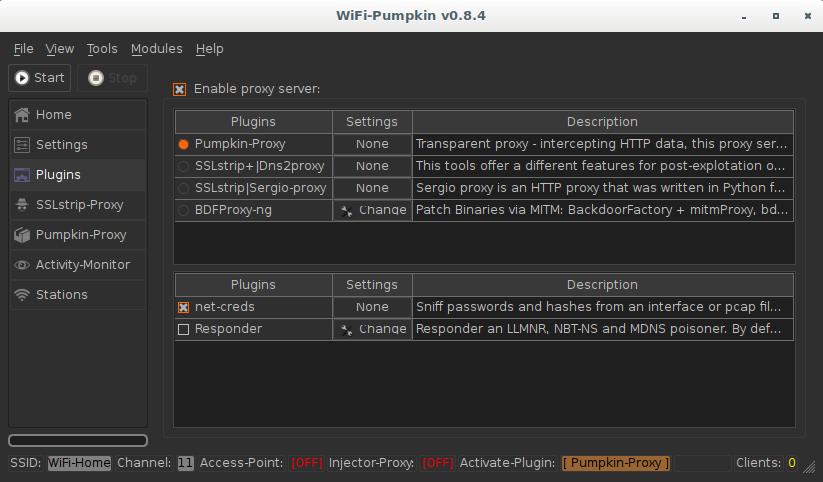

Во вкладке Plugins выберите, что вам важнее. Pumpkin-Proxy позволяет использовать различные готовые решения (килогеры, BeEF, внедрение кода и т.д. Зато SSLStrip+ в паре с dns2proxy позволяют обходить HTTPS и перехватывать намного больше учётных данных.

Во вкладке Plugins имеется краткое описание каждого плагина(Ну перевести их я думаю вы сможете, но если нет, то вот вам: https://kali.tools/?p=387).

Когда настройка завершена, нажмите Start.

Можно увидеть перехваченные учётные данные для сайтов vk.com и mail.ru:

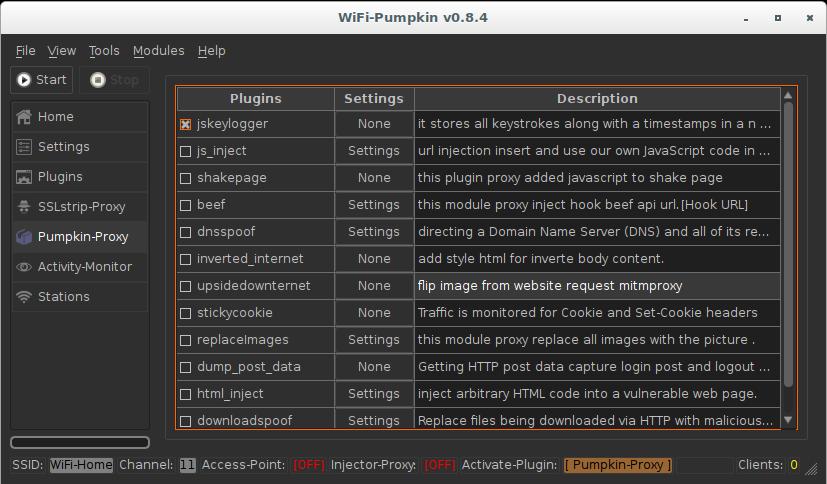

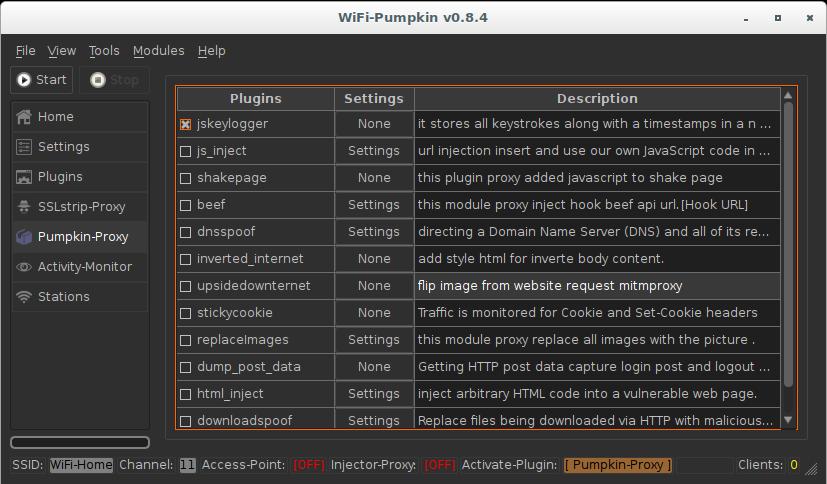

У некоторых из них имеются опции. Для изменения опций плагина нажмите Settings напротив названия плагина. Все эти плагины будут срабатывать только на веб-сайтах без HTTPS.

У некоторых из них имеются опции. Для изменения опций плагина нажмите Settings напротив названия плагина. Все эти плагины будут срабатывать только на веб-сайтах без HTTPS.

Посмотрим работу этих плагинов на примере keylogger, т.е. мы будем перехватывать нажатия клавиш.

Остановите работу ТД, если она запущена, перейдите во вкладку Plugins, выберите там Pumpkin-Proxy

Теперь отметим желаемые для использования плагины Pumpkin-Proxy

Теперь отметим желаемые для использования плагины Pumpkin-Proxy

Запускаем точку доступа. Перейдите во вкладку Activity-Monitor, там кликните на PumpkinProxy

Запускаем точку доступа. Перейдите во вкладку Activity-Monitor, там кликните на PumpkinProxy

В этом окне отображаются данные о работе плагина и перехваченная информация.

В этом окне отображаются данные о работе плагина и перехваченная информация.

Дополнительные инструменты WiFi-Pumpkin

Кроме своего главного назначения – фальшивая точка доступа, WiFi-Pumpkin может выполнять другие функции, благодаря встроенным модулям. К этим модулям относятся

ВНИМАНИЕ! Администрация и создатель темы не несет ответственности за ваши действия, ее несете вы и только вы!

Сегодня у нас в теме пойдет речь о взломе Wi-Fi сетей и перехвате паролей. Ну что же, приступим.

Для начала разберемся в принципе работы:

Как понятно из названия, целью атак с мошеннической точкой доступа является далеко не пароль от Wi-Fi,

А как раз таки данные передаваемые через эту точку доступа.

В отношении этих данных выполняется атака посредника – атака человек-посередине(или же Man-In-The-Middle attacks, возможно вы уже где то видели или слышали о такой виде атаки).

В передаваемых данных можно поймать: Данные от учетных записей(Пароли и логины) от каких либо сайтов,история посещения, какие данные вводил пользователь и другое.

Итак, Настройка Rogue Access Point заключается в настройке беспроводной точки доступа – процесс ничем не отличался, если бы вы хотели начать раздавать беспроводной интернет со своего компьютера на Linux. Но мошеннической её делают последующие атаки посредника. Имеются программы, которые автоматизируют процесс создания файлов настройки беспроводной точки доступа, а также обеспечивают правильную маршрутизацию трафика.

К таким программам, относится, например, create_ap. Эти же самые действия, но ещё дополнительно запуская атаки человек-посередине, делает программа mitmAP.

WiFi-Pumpkin – это ещё одна программа для настройки беспроводной мошеннической точки доступа. Её особенностью является графический интерфейс, который ещё больше упрощает атаку Rogue Access Point, так же в программу уже встроены плагины которые собирают данные и выполняют различные атаки.

Установка WiFi-Pumpkin в Kali Linux:

git clone https://github.com/P0cL4bs/WiFi-Pumpkin

cd WiFi-Pumpkin

chmod +x installer.sh

sudo ./installer.sh --install

Запуск производится командой: wifi-pumpkin

Если у вас не работает программа, проверьте от какого пользователя она запущена. При запуске от обычного пользователя(не рута) программа не работает.

Перейдем в настройки и поменяйте имя точки доступа (я выбрал WiFi-Home)

В Activity Monitor settings я ставлю галочки на HTTP-Requests, HTTP-Authentication и Pumpkin-Proxy.

Во вкладке Plugins выберите, что вам важнее. Pumpkin-Proxy позволяет использовать различные готовые решения (килогеры, BeEF, внедрение кода и т.д. Зато SSLStrip+ в паре с dns2proxy позволяют обходить HTTPS и перехватывать намного больше учётных данных.

Во вкладке Plugins имеется краткое описание каждого плагина(Ну перевести их я думаю вы сможете, но если нет, то вот вам: https://kali.tools/?p=387).

Когда настройка завершена, нажмите Start.

Можно увидеть перехваченные учётные данные для сайтов vk.com и mail.ru:

beef - Этот модуль внедряет код JavaScript, который «подцепляет на» BeEF. В качестве опции нужно указать адрес .js файла.

dnsspoof - Подменяет ответы DNS. В настройках нужно указать, для какого доменного имени, какой возвращать IP.

downloadspoof - Подменяет загружаемые через HTTP файлы на их вредоносные версии.

dump_post_data - Собирает захваченные HTTP POST данные со страниц входа.

html_inject - Внедряет произвольный HTML код в уязвимую веб-страницу.

inverted_internet - Добавляет HTML стиль для инвертирования содержимого тега body.

js_inject Внедряет - в страницу JavaScript код, в качестве опции нужно указать URL файла с кодом.

keylogger - ну если вы читаете эту тему вы обязаны знать что это такое, но я все же поясню для новоприбывших,Записывает все нажатия кнопок с временными метками в массив и отправляет атакующему.

replaceImages - Заменяет все изображения на указанную в настройках картинку.

shakepage - Плагин добавляет JavaScript с эффектом встряски страницы.

stickycookie - Мониторинг трафика на заголовки Cookie и Set-Cookie.

upsidedownternet - Переворачивает вверх ногами изображения на сайтах.

dnsspoof - Подменяет ответы DNS. В настройках нужно указать, для какого доменного имени, какой возвращать IP.

downloadspoof - Подменяет загружаемые через HTTP файлы на их вредоносные версии.

dump_post_data - Собирает захваченные HTTP POST данные со страниц входа.

html_inject - Внедряет произвольный HTML код в уязвимую веб-страницу.

inverted_internet - Добавляет HTML стиль для инвертирования содержимого тега body.

js_inject Внедряет - в страницу JavaScript код, в качестве опции нужно указать URL файла с кодом.

keylogger - ну если вы читаете эту тему вы обязаны знать что это такое, но я все же поясню для новоприбывших,Записывает все нажатия кнопок с временными метками в массив и отправляет атакующему.

replaceImages - Заменяет все изображения на указанную в настройках картинку.

shakepage - Плагин добавляет JavaScript с эффектом встряски страницы.

stickycookie - Мониторинг трафика на заголовки Cookie и Set-Cookie.

upsidedownternet - Переворачивает вверх ногами изображения на сайтах.

Посмотрим работу этих плагинов на примере keylogger, т.е. мы будем перехватывать нажатия клавиш.

Остановите работу ТД, если она запущена, перейдите во вкладку Plugins, выберите там Pumpkin-Proxy

Дополнительные инструменты WiFi-Pumpkin

Кроме своего главного назначения – фальшивая точка доступа, WiFi-Pumpkin может выполнять другие функции, благодаря встроенным модулям. К этим модулям относятся

Деаутентификация клиентов. Начинается со сканирования, затем из списка клиентов можно выбрать любого, кого нужно отсоединить от Wi-Fi

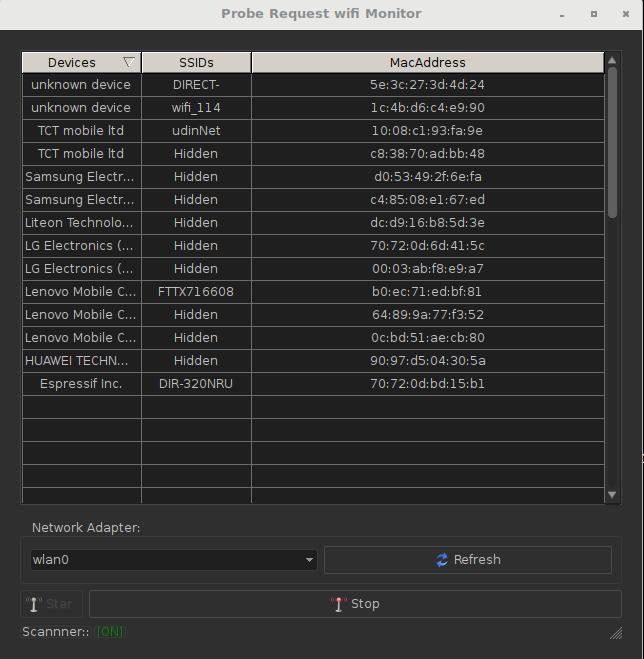

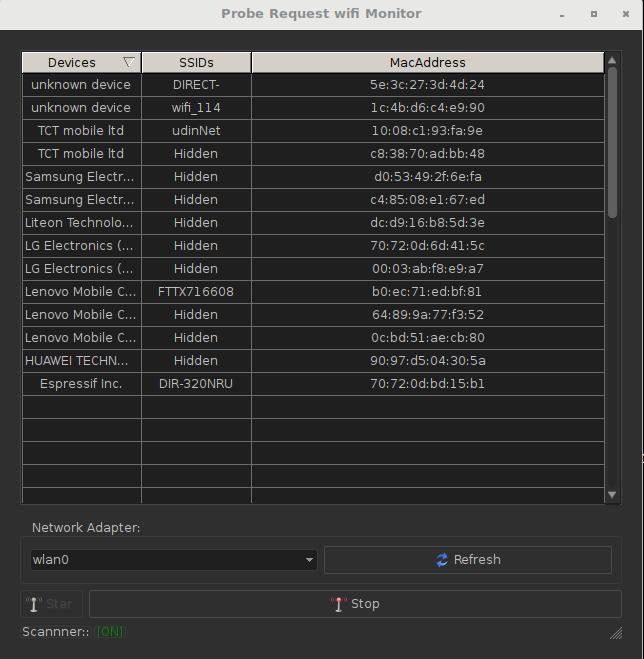

Слежение за запросами зондирования (Probe Request) – они показывают, какие клиенты к каким точкам доступа пытаются подключиться

DHCP Starvation

Фальшивые обновления Windows

Фишинговый веб-сервер и другие.

Слежение за запросами зондирования (Probe Request) – они показывают, какие клиенты к каким точкам доступа пытаются подключиться

DHCP Starvation

Фальшивые обновления Windows

Фишинговый веб-сервер и другие.

Оригинал темы - https://graph.org/WiFi-Pumpkin-fejk-AP-i-perehvat-parolej-11-24

Мой вк - https://vk.com/undetectedButterFly

Мой дискорд - 蝶UndetectedButterFly1337.pw#0187

Мой вк - https://vk.com/undetectedButterFly

Мой дискорд - 蝶UndetectedButterFly1337.pw#0187

Last edited: